La cryptologie est la science du secret qui se divise en deux branches : la cryptographie (qui permet de dissimuler le sens des messages) et la cryptanalyse (qui permet de déchiffrer les messages). D’ailleurs, on parle de « message chiffré » et non pas de « message crypté » (qui est en fait un faux anglicisme). La cryptographie n'est pas une science nouvelle, elle existait au temps des romains, avec le célèbre code de César. Tout au long de cet article, nous utiliserons des noms habituellement employés en cryptologie : Alice et Bob, qui veulent s'échanger un message de manière sécurisée, et Mallory un utilisateur qui cherche à pirater leur message.

cryptologie est la science du secret qui se divise en deux branches : la cryptographie (qui permet de dissimuler le sens des messages) et la cryptanalyse (qui permet de déchiffrer les messages). D’ailleurs, on parle de « message chiffré » et non pas de « message crypté » (qui est en fait un faux anglicisme). La cryptographie n'est pas une science nouvelle, elle existait au temps des romains, avec le célèbre code de César. Tout au long de cet article, nous utiliserons des noms habituellement employés en cryptologie : Alice et Bob, qui veulent s'échanger un message de manière sécurisée, et Mallory un utilisateur qui cherche à pirater leur message.

Les mots d’ordre de la cryptographie sont confidentialité, authenticité et intégrité. En effet, lorsqu’Alice envoie un message à Bob, Mallory ne doit pas pouvoir le modifier avant que Bob ne le reçoive (intégrité), ni le lire (confidentialité) et il ne doit pas non plus pouvoir envoyer un message à Bob en se faisant passer pour Alice (authenticité). Il existe de nombreuses techniques pour garantir ces trois principes, cependant le chiffrement parfait n’existe pas !

Le chiffrement symétrique est certainement le plus simple, mais c’est aussi le plus faible. On code le message à l’aide d’une clé et on le à partir de cette même clé.

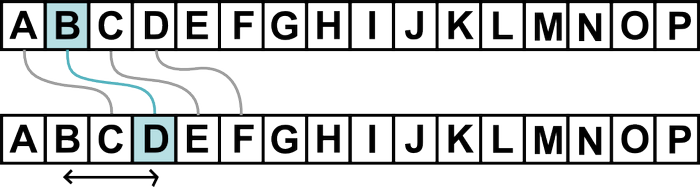

C’est d’ailleurs le cas du code de César. Il consiste à effectuer une « translation » dans l'alphabet de k lettres, k étant la clé de chiffrement. Si k = 2, le A sera remplacé par le C, le B par le D, etc. Pour décoder le message, il suffira d'effectuer la « translation » du même nombre de lettres dans l'autre sens.

La sécurité d’un chiffrement symétrique repose sur le fait que la clé doit rester secrète. Lorsqu’Alice et Bob échangent un message chiffré avec une clé, Mallory ne doit pas intercepter cette clé sinon, il pourra aussi lire (et écrire) des messages.

Le chiffrement asymétrique est basé sur deux clés, une publique et une privée. La clé publique n’est pas secrète, alors que la clé privée est strictement personnelle.

Alice chiffre son message à l’aide de sa clé publique et Bob pourra déchiffrer le message à l’aide de sa clé privée. Si Mallory intercepte le message, il ne pourra pas le déchiffrer sans la clé privée de Bob qui elle est secrète.

La signature numérique utilise le chiffrement asymétrique afin d'attester de l'identité de l'émetteur et donc de l'intégrité des données. Un certificat, délivré par un tiers de confiance (appelé autorité de certification) et qui atteste de la validité de la signature, peut être ajouté à la signature ce qui renforce sa valeur. La signature avec certificat est par exemple utilisée pour la navigation web avec le protocole HTTPS (c’est le petit cadenas en haut à gauche dans la barre d’adresse).

On parle de décryptage lorsqu’on cherche à lire un message chiffré sans utiliser la clé de déchiffrage. Par exemple, quand Alice envoie un message à Bob chiffré à l'aide d'un code de César, il est facile de tester les 25 possibilités et de trouver la clé pour obtenir un message décrypté cohérent. Ce type de décryptage est appelé la force brute, c’est-à-dire qu’on teste toutes les clés de déchiffrage possibles afin de décoder le message. Plus la clé est longue et complexe, plus cette méthode demande une grande capacité de calcul. Avec cette méthode, il faut quelques secondes à Mallaury pour trouver un mot de passe constitué de 6 lettres minuscules. Si le mot de passe est constitué de minuscules, majuscules et chiffres alors il lui faut 45 minutes. Si le mot de passe est constitué de 8 caractères avec des lettres minuscules, majuscules, des chiffres et des caractères spéciaux, il lui faudra 10 ans pour tester toutes les possibilités. Malheureusement, il existe d'autres méthodes plus efficaces pour décrypter un message.

En conclusion, la cryptographie permet de sécuriser les échanges de données à l’aide de principes mathématiques complexes mais elle n'est jamais infaillible, il faut qu'elle rende les données trop longues à déchiffrer.